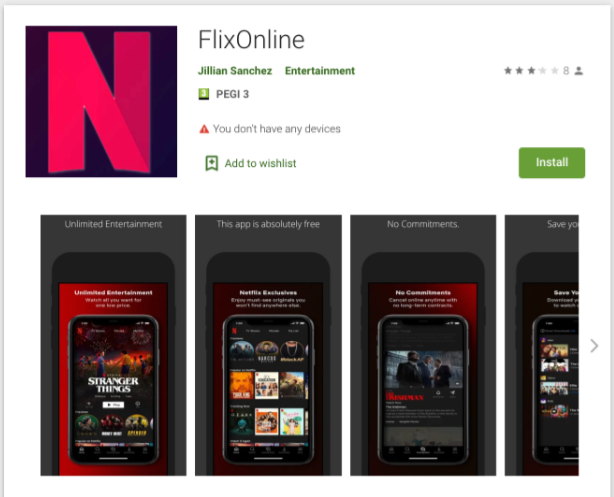

Experti spoločnosti Check Point Research objavili v obchode Google Play malvér ukrytý v aplikácii FlixOnline, ktorá imitovala vzhľad a funkcie populárnej VoD služby Netflix. Aplikáciu Google zo svojho obchodu odstránil, aktívna bola 2 mesiace a zaznamenala približne 500 inštalácií.

Falošný Netflix sa snažil používateľov podviesť dômyselnejším spôsobom, autori škodlivého kódu použili pomerne inovatívnu techniku. Pomohli si aplikáciou WhatsApp, ktorú má v smartfóne nainštalovanú množstvo používateľov.

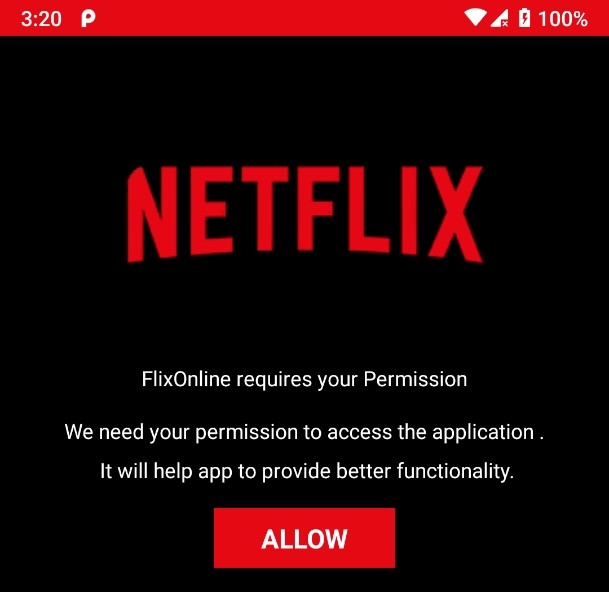

Malvér fungoval približne takto. Aplikácia FlixOnline vyžadovala po inštalácii od používateľov tri typy povolení. Jedno dovoľovalo aplikácii prekrývať obrazovku, druhé ignorovať nástroje na optimalizáciu spotreby energie a tretie povolenie umožňovalo aplikácii pristupovať k upozorneniam smartfónu.

Pomocou prekrytia obrazovky dokázal malvér na vrchu existujúcich aplikácií zobrazovať falošné prihlasovacie okná. Pokiaľ neobozretný používateľ zadal do takéhoto okna svoje meno a heslo, nevedome ho poskytol útočníkom.

Zaujímavejšie je zneužitie povolenia na prístup k upozorneniam. Aplikácia FlixOnline dokázala prostredníctvom správcu upozornení automaticky odpovedať na správy, ktoré používateľovi prišli na WhatsAppe.

Vopred definovaný text odpovede lákal adresátov na bezplatné využívanie služby Netflix Premium po dobu 2 mesiacov. K správe bol, samozrejme, pripojený odkaz na web zameraný na phishing, ktorého cieľom bolo odcudziť citlivé informácie, napríklad údaje z platobnej karty, mená, heslá a podobne.

Aviran Hazum z Check Point Research hovorí o novom spôsobe šírenia škodlivého softvéru. Aj keď sa im podarilo túto konkrétnu aktivitu zastaviť, malvér sa môže opäť vrátiť ukrytý v inej aplikácii. Problémom tiež je, že malvér nedokázali zachytiť automatizované systémy ochrany, ktoré sú v obchode Play prítomné.

Kybernetickí útočníci pre dosiahnutie svojich cieľov často zneužívajú známe a dôveryhodné značky. Netflix bol v prvom štvrťroku 2020 jednou z najimitovanejších značiek z hľadiska uskutočnených phishingových útokov.